Spis treści

Stare licencje, niewspółpracujące ze sobą systemy oraz drogi lecz nieaktualizowany i źle skonfigurowany sprzęt – to tylko niektóre z popularnych „grzechów” przeciwko cyberbezpieczeństwu w polskich przedsiębiorstwach. W ten sposób firmy narażają się na cyberataki i ogromne straty. Bo luka w systemie bezpieczeństwa może prowadzić do przestoju w produkcji, utraty kontraktów, wizerunku i funduszy, przejęcia ważnych danych firmy czy kontrahentów. Lista firm, które o tym się przekonały jest długa. Merck, Facebook, Mearsk, Beiersdorf, Yahoo, TNT i wiele innych. Konsekwencje mogą być jeszcze poważniejsze, gdy przedsiębiorstwo podlega ustawie o krajowym systemie cyberbezpieczeństwa.

Czym jest ustawa o krajowym systemie cyberbezpieczeństwa (KSC)

Ustawa, które weszła w życie w 28 sierpnia tego roku. Nakłada ona na największe przedsiębiorstwa z kluczowych sektorów gospodarki nowe obowiązki. Krajowy System Cyberbezpieczeństwa, w którego skład wejdą m.in. jednostki administracji rządowej i samorządowej oraz najwięksi przedsiębiorcy z kluczowych sektorów gospodarki. W ustawie mowa jest o operatorach usług kluczowych (OUK), czyli między innymi przedsiębiorstwach energetycznych, największych bankach, przewoźnikach lotniczych i kolejowych czy szpitalach.

KSC w praktyce

Przedsiębiorstwa nie będą miały dużo czasu na przygotowanie się do restrykcyjnych wymogów cyberbezpieczeństwa. W ciągu 3 miesięcy od otrzymania powiadomienia muszą oszacować ryzyka, rozpocząć zarządzenie incydentami i wyznaczyć osobę kontaktową z Ministerstwem Cyfryzacji. Po 6 miesiącach firma podległa KSC będzie musiała wdrożyć środki techniczne adekwatne do ryzyka i zacząć zbierać dane o wszystkich zagrożeniach dotyczących organizacji. Dodatkowo organizacja będzie musiała stosować środki zapobiegawcze i już na tym etapie ograniczać ryzyko dla systemów teleinformatycznych. Natomiast po 12 miesiącach muszą przekazać pierwszy audyt zrobiony zgodnie z ustawą. Niezastosowanie się do jej wymogów będzie oznaczało finansowe kary.

– Firma, która będzie chciała samodzielnie sprostać wymogom ustawy, zmierzy się z niezwykle trudnym zadaniem. Musi posiadać odpowiednie systemy, narzędzia, procedury, a przede wszystkim pozyskać odpowiednich specjalistów. Te elementy są niezbędne, żaden nie może zawieść. Nie zawsze budowa takich kompetencji u siebie jest opłacana, czasem wręcz niemożliwa. Dlatego ustawa przewiduje możliwość skorzystania ze wsparcia zewnętrznych specjalistów. Wtedy warto zdecydować się na współpracę z doświadczonymi ekspertami od cyberbezpieczeństwa – mówi Tomasz Dziduch, kierownik działu sprzedaży dla rynku energetyki i finansów spółki EXATEL.

Bezpieczeństwo procesów przemysłowych

Złamanie systemów bezpieczeństwa automatyki przemysłowej w branżach takich jak energetyczna może doprowadzić do poważnych problemów w skali korporacji i całego kraju. W skrajnych przypadkach do zatrzymania dostaw energii. Przykładów nie trzeba szukać daleko. Ukraińskie przedsiębiorstwa energetyczne padły w grudniu 2015 roku ofiarą ataku cybernetycznego, którego efektem była kilkugodzinna przerwa w dostawach prądu do niemal miliona mieszkańców. W ubiegłym roku kolejny zmasowany atak sparaliżował wiele kluczowych sektorów kraju.

Zobacz także: Precyzyjne i efektywne. Drony kuszą energetykę

– W części korporacyjnej znaczna większość krajowych firm posiada ochronę na wysokim poziomie. Jednak teraz stoją przed wyzywaniem zabezpieczenia w odpowiedni sposób przez atakami na automatykę przemysłową. Wyzwaniem jest znaczące podniesienie bezpieczeństwa sterowania przemysłowego szerzej znanego jako OT (ang. Operational Technology) – podkreśla Tomasz Dziduch.

Cyberatakom można się przeciwstawić

Najgłośniejsze i najgroźniejsze cyberataki są przygotowywane skrupulatnie przez wiele miesięcy. Atakujący – pojedyncza osoba lub dobrze zorganizowana grupa – wrzuca fragment kodu, który system początkowo ignoruje. Potem pojawia się kolejny element, dokładany jest następny. W pewnym momencie elementy zaczynają się ze sobą komunikować i wtedy jest już z reguły za późno. Dlatego tak ważny jest stały monitoring oraz doświadczeni specjaliści, którzy potrafią wychwycić najmniejsze anomalie i na ich podstawie przewidzieć nadchodzący atak. W cyberświecie ważne jest więc śledzenie zjawisk w czasie rzeczywistym – tak, aby można im było na bieżąco przeciwdziałać i zareagować. Do tego służą właśnie wyspecjalizowane działy takie jak Security Operations Center (SOC).

Zobacz także: Blockchain w energetyce nie zabezpieczy przed cyberatakami

– Monitorować trzeba całą infrastrukturę. Niektórzy uważają, że odłączony od sieci sprzęt jest bezpieczny. Nic bardziej mylnego. Każda automatyka musi być co jakiś czas sprawdzana i aktualizowana. Właśnie to jest ten moment, gdy może dojść do narażenia na cyberatak – ostrzega Tomasz Kowalczyk, kierownik ds. klientów kluczowych firmy EXATEL.

Wszystko albo nic

Skuteczne ochrona to połączenie bezpieczeństwa fizycznego (kontrola dostępu, czujniki, monitoring, ochrona) z cyberbezpieczeństwem. Ale to także współpraca pomiędzy różnymi organizacjami. Jak podkreślają eksperci EXATEL, skuteczna obrona infrastruktury krajowej wymaga wymiany informacji w obrębie sektorów oraz całego kraju. Polskie przedsiębiorstwa i instytucje wchodzące w skład krajowego systemu cyberbezpieczeństwa mają utworzyć wspólny system, który pozwoli na przeciwdziałanie zagrożeniom i zapewni skuteczne reagowanie na cyberataki. To będzie wymagało zakrojonych na szeroką skalę inwestycji, działań edukacyjnych i przygotowania dokumentacji. Do tych działań większość przedsiębiorstw powinna się przygotowywać „wczoraj”, a zaczyna dopiero dzisiaj.

Zobacz także: Rząd USA: Energetyka na celowniku rosyjskich hakerów

Rachunek za gazowe połączenie z szelfem norweskim nabiera coraz wyraźniejszych kształtów. Po przedstawieniu przez duński Energinet.dk bardzo zgrubnych szacunków, Gaz-System opublikował zgodną z nimi, ale bardziej dokładną prognozę kosztów, oraz ich efektów – wzrostu taryf przesyłowych w Polsce.

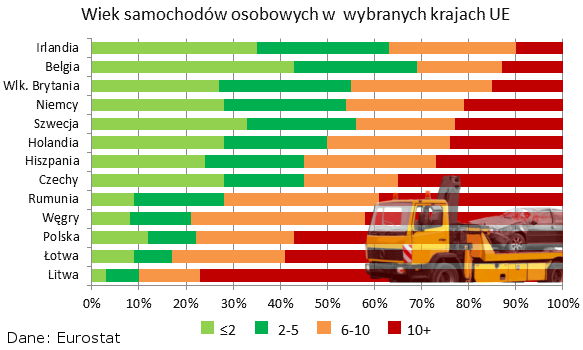

Rachunek za gazowe połączenie z szelfem norweskim nabiera coraz wyraźniejszych kształtów. Po przedstawieniu przez duński Energinet.dk bardzo zgrubnych szacunków, Gaz-System opublikował zgodną z nimi, ale bardziej dokładną prognozę kosztów, oraz ich efektów – wzrostu taryf przesyłowych w Polsce. Majówka pod chmurką nie w całej Polsce jest bezpieczna dla zdrowia. Poziom trującego ozonu w powietrzu w niektórych miejscach przekracza normy WHO. Przykłada się do tego, napędzany rządowymi planami, rosnący import starych samochodów.

Majówka pod chmurką nie w całej Polsce jest bezpieczna dla zdrowia. Poziom trującego ozonu w powietrzu w niektórych miejscach przekracza normy WHO. Przykłada się do tego, napędzany rządowymi planami, rosnący import starych samochodów. W ciągu ostatnich 15 lat w UE z szeroko rozumianej energetyki zniknęło 300 tys. miejsc pracy. Procesy, które zaszły w zachodniej Europie nieuchronnie docierają do Polski. Co szósty zatrudniony w UE energetyk, górnik lub gazownik pracuje w naszym kraju, ale to się będzie zmieniać.

W ciągu ostatnich 15 lat w UE z szeroko rozumianej energetyki zniknęło 300 tys. miejsc pracy. Procesy, które zaszły w zachodniej Europie nieuchronnie docierają do Polski. Co szósty zatrudniony w UE energetyk, górnik lub gazownik pracuje w naszym kraju, ale to się będzie zmieniać.